ההאקרים זונחים את הנוזקות והכופרות לטובת כריית קריפטו

מספר הכופרות ירד ל-45%, בעוד שמספר הונאות הקריפטו זינק ב-450% ● לפי דו''ח מודיעין האיומים של יבמ, תעשיית השירותים הפיננסיים ממשיכה להוביל את רשימת יעדי התקיפה, ולאחריה ענף התחבורה

ההאקרים משנים טקטיקה: בשנה החולפת הם הפעילו פחות נוזקות וכופרות ופעלו יותר לטובת שיעבוד של מחשבים לכריית מטבעות קריפטוגרפיים, כך על פי דו"ח מודיעין האיומים של IBM X-Force.

על פי חוקרי הענק הכחול, הגברת המודעות לאיומי סייבר וצעדים אקטיביים של משתמשים וארגונים להגן על מערכות ומידע, גרמו להאקרים לשנות את שיטות הפעולה שלהם כדי ליהנות מהישגים בפחות מאמץ והשקעה. הדו"ח מעלה כי במקום נוזקות וכופרות, הפושעים מעדיפים לפרוץ למערכות ורשתות על ידי ניצול של כלים מובנים במערכות ההפעלה של מחשבים, לצד שיעבוד של משאבי מחשוב במטרה לנצלם לכריית מטבעות דיגיטליים.

עדות למגמה היא שב-2018 כולה נמצאה רק מתקפת כופרה שיצאה מ-Necurs, הבוטנט הגדול בעולם להפצת ספאם זדוני. לעומת זאת, מספר הונאות הקריפטו גדל בכמעט פי שניים לעומת מתקפות כופרה. על רקע העליות בערכם של המטבעות דוגמת ביטקוין, ציינו החוקרים, "מסתבר שמתקפות המצריכות מאמצים מוגבלים ועושות שימוש במשאבי המחשוב של הקורבן – נחשבו לרווחיות יותר עבור התוקפים".

עברייני מחשב, נכתב בדו"ח, "לא נוטים להוציא כסף על חומרה יקרה או על כרייה לגיטימית של מטבעות דיגיטליים. תחת זאת הם פיתחו כלים וטקטיקות שונים להדבקת שרתים תאגידיים ומשתמשים פרטיים בנוזקה לכריית מטבעות, שתעשה את העבודה עבורם. הדבקות אלו מנצלות את עוצמת המחשוב לטובת כרייה, מה שמוביל לשימוש מוגבר במעבד ולהאטה בביצועים. להאקרים יש, לעת עתה, יתרון, כי שתיים מזוויות ההדבקה השכיחות ביותר כיום הן פישינג והזרקת קוד זדוני לאתרי אינטרנט שאינם מוגנים כראוי – ששתיהן אפקטיביות וזולות לתפעול.

מספר הניסיונות להתקנת כופרות בהתקנים ברבעון הרביעי של 2018 ירד ל-45% בהשוואה למספר הניסיונות ברבעון הראשון של השנה. מנגד, מספר הניסיונות להונאות קריפטו גדל ביותר מפי ארבעה באותה תקופה, 450%.

המודעות הגוברת לאבטחת הסייבר מקשה על האקרים להגיע למערכות IT ארגוניות, ויותר ממחצית מהם, 57%, השתמשו בטכניקות שקשות לזיהוי, משום שאינן עושות שימוש בקבצים שנשמרים מקומית. מתקפות פישינג מוכוונות-מטרה היוו כשליש, 29%, מכלל המתקפות. כשרשתות נפרצו על ידי ההאקרים, החוקרים זיהו שימוש בכלים הקיימים במערכות ההפעלה, דוגמת PowerShell. מדובר בכלי מובנה במערכת ההפעלה, המסוגל להריץ קוד מהזיכרון ולספק גישת אדמין היישר לליבת ההתקן. עוד זוהו תוקפים המריצים שאילתות ב-Windows Management Interface Command (ר"ת WMIC) ומשתמשים בהן לאחר מכן להרצה מרחוק של פקודות ל-PowerShell כדי להריץ שאילתות, לחפש מידע בבסיסי נתונים, לקבל גישה לספריות משתמשים או להתחבר למערכות המעניינות אותם.

מסתבר שהתשואה על ההשקעה היא מניע חשוב של ההאקרים", אמרה לימור קסם, יועצת אבטחה בכירה ביבמ וממחברי הדו"ח. "אנו רואים גם שמאמצים לשבש פעולות של גורמים עוינים והקשחת מערכות מפני הסתננות – משיגים תוצאות. בשלוש השנים האחרונות דלפו או נגנבו 11.7 מיליארד רשומות, אך השימוש לרעה במידע אישי מזהה (PII) דורש יותר מאמצים, והעבריינים בוחנים מודלים חדשים להפקת רווחים בלתי חוקיים. ניצול עוצמת מחשוב לכריית מטבעות דיגיטליים הפכה לאחת הסחורות החמות ביותר בעולם".

ענף התחבורה – יעד אטרקטיבי להאקרים

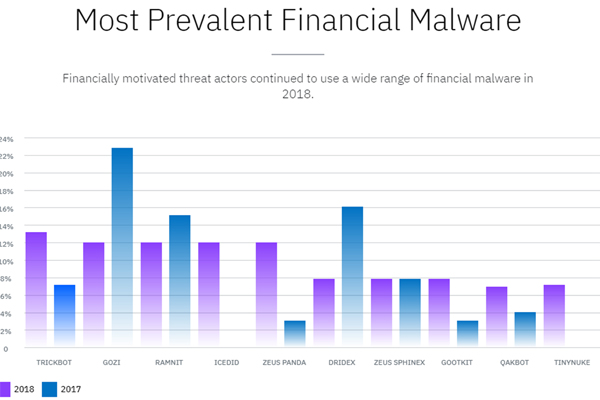

עוד עולה מהדו"ח כי האקרים משנים לא רק את אופן הפריצה אלא גם את יעדיה. תעשיית השירותים הפיננסיים ממשיכה להוביל את רשימת המגזרים המותקפים ביותר של 2018, עם "נתח שוק" של 19%. ענף התחבורה, ששנה שעברה לא הגיע אפילו לחמישייה הפותחת, העפיל ב-2018 למקום השני מבחינת מספר ההתקפות וחווה גידול של פי שלושה בהשוואה ל-2017.

לא מדובר רק בהיקף ההתקפות אלא גם בסוג המותקפים. הדו"ח זיהה יותר דיווחים לציבור על פרצות בענף התחבורה מאשר בשנים קודמות. "דיווחים אלה עודדו, מן הסתם, את ההאקרים לפעול, מאחר והם מעידים שחברות אלו פגיעות למתקפות סייבר, ואף מחזיקות ברשותן נתונים רבי ערך כגון פרטי לקוחות וכרטיסי אשראי, מידע אישי מזהה (PII) וחשבונות של מועדוני לקוחות", סיכמו החוקרים.

תגובות

(0)