הסחיטה המינית ברשת והונאות הפורנו עושות קאמבק

ההאקרים שולחים לקורבנות מיילים בטענה שהם השיגו את הסיסמאות שלהם לאתרי פורנו ועומדים להפיץ סרטונים פורנוגרפיים שצילמו, אם הם לא ישלמו בין 1,500 ל-4,000 דולר בביטקוין – כך מצאה סופוס ● חוקרי ESET פירטו על דרכי הפעולה של ההאקרים ומציעים דרכים להתגוננות

במהלך הימים האחרונים חל זינוק מדאיג בהודעות סחיטה מינית ברשת (Sextortion) – כך על פי סופוס. ההאקרים, כך נראה, מנצלים את הסגר המוטל במדינות רבות בגלל נגיף הקורונה, שמאלץ כשני מיליארד אנשים להישאר בבית ומעלה את צריכת הפורנו ברשת.

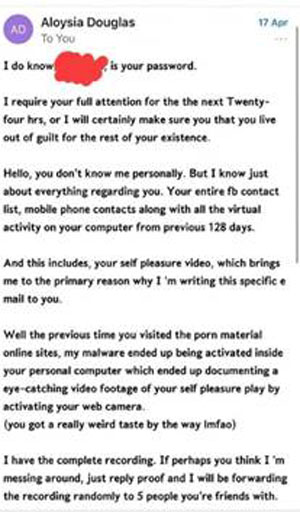

חברת האבטחה גילתה קמפיין שבו פונה העבריין לקורבן שלו במייל, בטענה שהשיג סיסמאות שבהן הוא משתמש, הצליח לשתול נוזקה במחשב שלו ובאמצעותה ביצע מעקב אחר פעילותו ברשת. העבריין טוען שאסף צילומי מסך שבו הקורבן גולש באתרי פורנו ושבידיו הקלטות וידיאו שלו, ממצלמת הרשת המותקנת במחשבו.

לדברי פול דאקלין, החוקר הראשי של סופוס, בהודעות הדואר ששולחים העבריינים הם מתארים כיצד הציבו את צילומי המסך ואת הווידיאו של הקורבן זה לצד זה, כדי ליצור סרטון מביך שאותו ישלחו לחברי הקורבן, למשפחתו ולכל רשימת אנשי הקשר שלו – אלא אם כן ישלם להם כופר בסך שנע בין 1,500 ל-4,000 דולר, בביטקוין.

הודעת הסחיטה

תוכן ההודעה הוא: "אני מודע ש-XXXXX היא הסיסמה שלך. אולי אתה לא מכיר אותי, וכנראה אתה תוהה מדוע אתה מקבל את ההודעה הזו – נכון? התקנתי נוזקה באתר וידיאו למבוגרים (אתר סקס), ויש עוד. ביקרת באתר הזה כדי לבלות (אתה יודע למה אני מתכוון). ברגע שהיית באתר, הנוזקה השתלטה על הדפדפן שלך. היא החלה לפעול כ-Keylogger וכפרוטוקול לשליטה מרחוק, שמעניק לי גישה למצלמת הרשת שלך. לאחר מכן, התוכנה אספה את כל רשימות אנשי הקשר שלך מהמסנג'ר, הפייסבוק והדואר האלקטרוני. יצרתי וידיאו המחולק לשניים. הראשון מראה את הוידאו בו צפית (ויש לך טעם טוב, LOL), והשני מציג את ההקלטה שלך ממצלמת הרשת".

"מה אתה צריך לעשות בדיוק?", שואל ההאקר ומשיב: "טוב, אני מאמין ש-1,900 דולר הוא מחיר הוגן עבור הסוד הקטן שלך. בצע את התשלום בביטקוין. אם אינך יודע איך, חפש 'כיצד לקנות ביטקוין'".

לדברי חוקרי סופוס, לא קיים וידיאו שכזה ומדובר בהונאה המנצלת את פחדי המשתמשים – אלה שנכנסים לאתרי פורנו ואלה שלא. דאקלין ציין ש-"לו היה ברשות העבריין וידיאו שכזה, הוא היה מציג תמונה או מקטע קצר ממנו בהודעת הסחיטה".

כדי להסתיר את העובדה שאין בידי ההאקרים וידאו כזה, הם ממציאים "הוכחה" שיש להם גישה למחשב. כך, למשל, העבריינים שילבו סיסמה שאכן יכולה להיות סיסמה שהקורבן השתמש בה בעבר – או שהוא עדיין משתמש בה. בדוגמאות אחרות של סחיטה, משלבים העבריינים גם מספרי טלפון. הם משיגים את הנתונים ממידע שכבר מסתובב בעולם התחתון של עברייני הסייבר, כתוצאה מדליפות נתונים, וה-"הוכחה" שיש להם כלל לא הגיעה ממחשב המשתמש, ולכן אינה הוכחה לדבר.

מה ההאקרים באמת עושים עם המידע?

על פי חוקרי ESET, "באמצעות המידע שהשיגו, ההאקרים יכולים לעשות כמה פעולות: לנסות להיכנס עם הפרטים שהשיגו לשירותים אחרים, כמו שדווח בשבוע שעבר שקרה לכ-500 אלף משתמשים בתוכנת זום, לשיחות ועידה מרובות משתתפים. אם הם הצליחו, הם השיגו גישה לתוכן נוסף והעלו את פוטנציאל הפגיעה. אפשרות נוספת לפעולה היא להשתמש בנתונים בשיטת מצליח ולהפיץ הודעת איום בסחיטה מינית לכמה שיותר אנשים. זאת, כשהם משתמשים בסיסמה בגוף המייל, על מנת לזרוע חשש ואימה גדולים יותר אצל המותקף".

חוקרי ESET מציעים דרכים להתגוננות: יש להשתמש בסיסמאות שונות עבור שירותים שונים. אם הסיסמה דלפה, לא יוכלו לעשות בה שימוש לכניסה לשירותים נוספים; להשתמש בתוכנות לניהול סיסמאות, המאפשרות לייצר סיסמאות ייחודיות ודורשת מהמשתמש לזכור רק סיסמה אחת בכניסה לתוכנת הניהול; להשתמש באימות דו שלבי, כך שגם אם לתוקף יש את שם המשתמש והסיסמה שלכם ללא הקוד הנוסף, הוא לא יוכל להיכנס לחשבון שלך; ולגלוש לאתר haveibeenpwned.com, שמרכז רשימת דליפות מידע, ובו ניתן לבדוק האם פרטי ההתחברות שלכם לאתר מסוים דלפו.

אכן נתקלתי פעמיים במיילים כאלו שהגיעו למקום עבודתי דווקא . מאחר ולא מותקנת שום מצלמה בשום מערכת עבודה שלי ואין שום אפשרות לראות סרט חיצוני במהלך עבודה , היה ברור שהכותב הוא לא יותר מאשר מתחזה שמנסה את שיטת "מצליח". העברתי את המייל למנהל אבטחת מידע אצלנו והגיע לאותה מסקנה. בשני המיילים , שכנראה נכתבו על ידי יוצרים שונים (הבדלי סגנון בולטים בעברית, אך בלי שגיאות) לא היו הצעות להתחבר ללינק כלשהוא (שהוא יכול להיות פתח לנוזקה כמו נוזקת השתלטות ).

קיבלתי פעם הודעה כזו הבעיה שאין לי מצלמת רשת שמחוברת למחשב אז לא הגבתי , ממליץ לכסות את עינית המחשב הנייד בפלסטר