האקרים צפון קוריאנים תקפו שני ארגונים הקשורים לקורונה

חוקרי קספרסקי חשפו פריצה למשרד בריאות ממשלתי ולחברת תרופות, המפתחת, מייצרת ומשווקת את החיסון נגד הנגיף

מגיפת הקורונה הפכה את גופי הבריאות למטרות עבור תוקפי סייבר מסביב לעולם, וכעת, עם מציאת החיסון שיסייע במלחמה כנגד המגיפה, תוקפי הסייבר לא נחים.

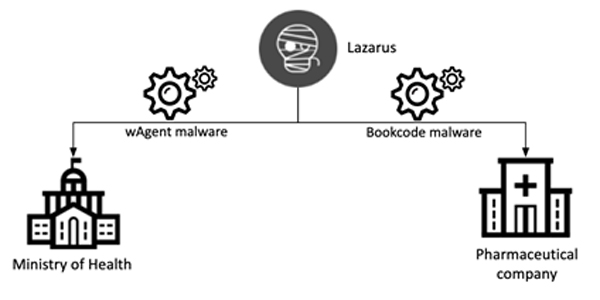

חוקרי קספרסקי גילו שני אירועי APT, מתקפה מתמשכת ועקבית, כנגד גופים הקשורים למחקר נגיף הקורונה. האחד הוא משרד בריאות ממשלתי והשני הוא חברת תרופות, המפתחת, מייצרת ומשווקת את החיסונים נגד נגיף הקורונה. את התקיפות שייכו מומחי קספרסקי לקבוצת לזרוס הידועה לשמצה.

על פי מערכות הניטור והמחקר של ענקית הגנת הסייבר הרוסית, המתקפה הראשונה, כנגד משרד בריאות ממשלתי, כללה ניצול פרצת אבטחה בשני שרתי Windows במשרד – באמצעות נוזקה בשם wAgent. הנוזקה שבה בוצעה התקיפה הנוכחית עושה שימוש בסכימה שקושרה בעבר לנוזקה שבה ביצעה שימוש קבוצת לזרוס.

המתקפה השנייה הופנתה כנגד יצרנית תרופות שפיתחה חיסון נגד נגיף הקורונה, והיא מורשה לייצר ולשווק אותו. ניצול הפרצה והמתקפה בעקבותיו נעשו ב-25 בספטמבר השנה, והתוקפים השיגו גישה לרשת הארגונית של הקורבן. בתקיפה זו ביצעו התוקפים שימוש בנוזקה מסוג Bookcode – עוד נוזקה שהייתה בשימוש בעבר של קבוצת ההאקרים לזרוס. נוזקה מסוג זה מסוגלת לפתוח לתוקפים דלת אחורית לרשת של הקורבן בלא שהוא מבחין בכך.

הקשרים בתקיפות האחרונות של קבוצת לזרוס. מקור: קספרסקי

"אף על פי שלתוקפים הייתה גישה לרשת הארגונית, לא ניתן לדעת האם הצליחו לגנוב מידע וקניין רוחני, ואם כן – על איזה מידע הם הצליחו לשים את ידיהם", אמר מארק לחטיק, חוקר אבטחה בכיר בחטיבת המחקר של קספרסקי ישראל. "בעבר יכולנו לראות דוגמאות שבהן נעשה שימוש שלא כחוק בקניין רוחני בתחומים אחרים על ידי גורמים מצפון קוריאה. ניתן להעריך, כי המדינה פועלת בדרכים עקלקלות כדי להשיג טכנולוגיות אשר לה עצמה יש מעט משאבים לפתח. לא מן הנמנע, שפריצות אחרונות אלו הן דוגמה נוספת לתופעה הרחבה". לחטיק ציין, כי כפי ששנת 2020 חוללה שינויים רבים במציאות חיינו, כך גם איומי הסייבר שאנו חשופים אליהם עברו שינויים עמוקים. לדבריו, "התוקפים אינם בוחלים באמצעים ושמים לעצמם כמטרה גם ארגונים בריאותיים, כמו חברות תרופות המייצרות חיסונים נגד נגיף הקורונה. על הארגונים, החברות והמשרדים הממשלתיים להתאים את יכולות חסינות הסייבר שלהם כנגד מתקפות כאלו ואחרות".

תגובות

(0)